Ieri am vorbit despre hacking-ul GSM ca un fenomen care, din motive evidente, este un lucru dat în viața noastră și, din moment ce subiectul este fertil, literalmente nu este un câmp arat, nu puteți rata doar ocazia de a vă infecta în continuare cu gânduri paranoice. Prin urmare, înfășurându-ne mânecile, ne angajăm să ducem în continuare la masă ideea că Fratele cel Mare ne urmărește pe toți sau cel puțin încearcă să o urmeze.

Astăzi vom continua să luăm în considerare posibilitatea interceptării și recepționării de informații de pe dispozitivul dvs. mobil. Și întrebarea va suna astfel - este posibil să ascultați sau să primiți date chiar și de pe un telefon mobil oprit? Dar, pentru a merge direct la partea în care vă vom spune totul, să răspundem mai întâi la o întrebare - ce este un telefon mobil oprit?

Și captura este aceasta. Dacă sunteți un tehnician care nu a trecut peste școală și cel puțin a ascultat cuvântul spuselor profesorilor, atunci ar trebui să știți că telefonul din „afară” este doar telefonul din care este scoasă bateria. Cu alte cuvinte, dacă ați apăsat butonul de alimentare de pe telefon, atunci de fapt l-ați pus în modul de așteptare. Am consolidat aceste cunoștințe și am trecut la subiectul principal.

A scos bateria - s-a salvat de la interceptări

Deci, informațiile de la Washington Post, care la 20 iulie 2013, au povestit despre acțiunile NSA, confirmă teoria „interceptării” a telefoanelor oprite. De aproape doi ani, FBI, CIA și armata SUA urmăresc suspecții teroriști folosind dispozitive mobile cu handicap. Atunci presa s-a indignat de panică cu privire la posibila supraveghere a civililor. Mai mult, singura sursă de informații nu este întotdeauna un telefon mobil, de exemplu, departamentul de Geolocalizare de la ANS colectează date în timp real de la mulți „senzori” și astfel urmărește ținta din întreaga lume. Dar, într-un fel sau altul, prezența unui telefon este factorul cheie care determină succesul întregii operațiuni.

Cu toate acestea, nu numai teroriștii sunt amenințați de o astfel de supraveghere și, prin urmare, în presă, paranoia a izbucnit cu o vigoare reînnoită. Logica mass-media este simplă, dacă urmăresc teroriștii, ceea ce îi împiedică să ne urmărească și ceea ce este important nu este doar ceea ce este urmărit, ci și ce metadate se scurg prin fotografiile făcute pe același smartphone. Și nu este un secret pentru nimeni că chiar și iOS și Android marchează imagini cu coordonate GPS în mod implicit, cred că nu este nevoie să explicăm ce înseamnă asta.

Dar de îndată ce presa a început să bată în mod activ clopotul de panică, experții s-au alăturat cu entuziasm la această problemă, care au încercat să calmeze oamenii și să explice ce se întâmplă, astfel încât umanitățile dense să nu irosească din nou celulele nervoase. Și apropo, specialiștii au reușit parțial. Au explicat multe, au pus capăt multor lucruri și, în general, au oferit sprijin moral celor aflați în panică. Ideea generală a fost următoarea - este posibil ca proprietarul mediu al telefonului să nu-și facă griji, iar dacă doriți cu adevărat să vă faceți griji, atunci ei au sugerat cum să se protejeze, pentru orice eventualitate.

Acum trecem din gură, ca să spunem așa, în gură și ne întoarcem la prima noastră discuție despre ceea ce este într-adevăr un telefon oprit. Scoatem bateria și gata, „ales”, nimeni nu te ascultă sau te urmărește. Riscul, desigur, rămâne, dar este prea nesemnificativ, de exemplu, veți deveni o victimă a tehnicilor de găsire a direcției radio, care nu sunt doar dificile, ci și extrem de impracticabile.

Telefon cu interceptare telefonică încorporată - bug inclus

Principiul urmăririi este după cum urmează - partea de antenă a telefonului mobil este iradiată cu un semnal radio cu o frecvență de zeci de megahertz, după care partea „răspunde”, astfel apare un fel de găsire a direcției dispozitivului. Desigur, electronica de pe telefon nu va funcționa din acest lucru și, în consecință, „ascultă” sau învață IMEI de la pasionatul de supraveghere nu va funcționa. Dar! Și acest lucru este foarte important, dacă un specialist cunoaște caracteristicile telefonului dvs., atunci vă va putea găsi dacă există un dispozitiv de căutare a direcțiilor în apropiere. Și întrucât metoda descrisă mai sus funcționează în laboratoare, ar fi o prostie să excludem că serviciile speciale o pot folosi.

Și acum ne imaginăm pe noi înșine nu ca pe un tehnician, ci ca pe un om obișnuit în stradă care crede sincer că, apăsând butonul de oprire de pe telefon, acesta se oprește complet. Și apoi sarcina este simplificată de mai multe ori, deoarece telefonul, în loc să fie deconectat, se simte complet funcțional, dar în modul de așteptare. Și aceasta înseamnă că toate aplicațiile și sistemul de operare al telefonului continuă să funcționeze și, prin urmare, este doar o chestiune de timp să obțineți acces la ele, deoarece un specialist nu va depune mult efort. Vei putea asculta și localiza și chiar să faci fotografii ascunse de pe telefon.

Dar chiar și aceste metode sunt considerate scumpe și nepotrivite pentru utilizarea în masă, cu toate acestea, există o altă oportunitate de a asculta persoana potrivită și această oportunitate se numește procesor de bază sau BBP pe scurt.

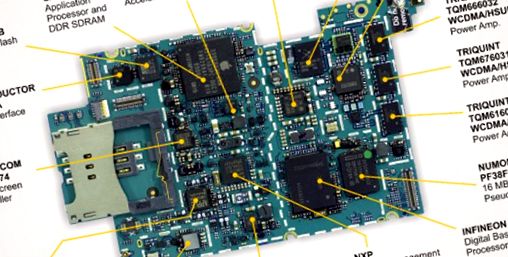

Procesor de bază în colțul din dreapta jos. Nu l-ai observat, dar este acolo.

Procesorul în bandă de bază în sine este un dispozitiv (un cip sau o parte din acesta) încorporat în interfața de rețea și este, pentru a simplifica puțin, un procesor radio în esența sa, este de asemenea interesant faptul că banda de bază folosește propria memorie și sistemul de operare. Sistemul de operare al procesorului în bandă de bază cântărește doar câțiva kiloocteți, dar acesta este cazul când un astfel de dispozitiv poate fi comparat cu David învingându-l pe Goliat. În plus, procesoarele de bază sunt o unitate separată a unui telefon mobil utilizat pentru a sprijini funcționarea stivei GSM și procesarea semnalului digital. Și având funcționalități precum criptografia, prezența sistemelor de fișiere, grafica ferestrelor și multe altele, un procesor de bază poate face minuni.

Să ne retragem puțin de la subiectul nostru principal și să ne concentrăm direct pe BBP, care merită o discuție despre asta. Procesorul în sine, la fel ca componentele sale, este un subiect destul de puțin studiat, chiar și atunci când începe să înțeleagă, un străin se va împiedica de multe întrebări. Iată un exemplu simplu pentru dvs., cât de des ați auzit de sistemul de operare Nucleus RTOS care rulează pe câteva miliarde de dispozitive? Aceeași situație este cu BBP.

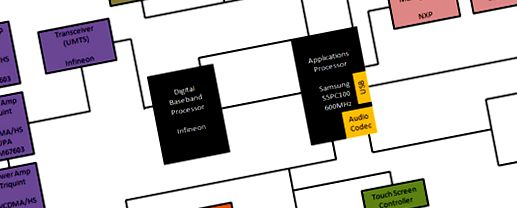

Rolul procesorului Baseband în telefon, diagramă

Cu ajutorul interfețelor de nivel scăzut și a limbajului de comandă AT, procesorul comunică cu lumea exterioară, cu toate acestea, chiar și aceste fapte pot fi deja depășite sau nu exacte, deoarece subiectul este destul de rar în fapte și materiale specifice. Cu toate acestea, important este că BBP își trăiește propria viață, în timp ce proprietarul telefonului nici măcar nu știe. Un alt fapt interesant despre acest mini-computer (să-i spunem așa) este că firmware-ul său poate fi schimbat nu numai de pe telefon, ci cel mai probabil de la distanță, astfel încât micul lucru se dovedește a fi multifuncțional și poate deveni doar parțial învechit. Din păcate, nu va fi posibil să spunem mai multe, deoarece se știe foarte, foarte puțin și doar producătorul însuși cunoaște detaliile tehnice și subtilitățile software-ului procesorului, care, desigur, tace ca un pește și nu vrea să apară, ceea ce este de înțeles.

Resident Evil sau sfântul sfintelor din NSA SUA, sediul central

În general, totul se reduce la faptul că în acest moment BBP este cel mai puternic instrument pentru spionarea unei persoane care poate fi folosit doar de servicii speciale de toate tipurile. Dar să nu exagerăm, la urma urmei, este suficient să scoți bateria de pe telefon și devii „invizibil”, cel puțin experții vorbesc despre acest lucru și vreau să cred în el. Așadar, putem spera doar că, chiar dacă Big Brother ne urmărește, atunci cel puțin nu toată lumea se uită.

P.S. „Poveste de groază” despre interceptarea telefoanelor cetățenilor

Cercetătorul în materie de securitate Ralph-Philippe Weinmann a găsit o nouă modalitate de a se infiltra pe dispozitivele mobile - folosind o stație de bază falsă și vulnerabilitățile găsite în firmwarele de cipuri vândute de Qualcomm și Infineon Technologies. Weinmann a demonstrat hack-ul către întreaga comunitate pe un exemplu, iPhone și pe dispozitive Android. Ceea ce este interesant este că, înainte de acest incident, încercările de hacking mobil au afectat sistemul de operare al telefonului sau alt software, dar acest hack se concentrează pe pătrunderea în procesorul de bandă de bază. Datorită noului software open source numit OpenBTS, oricine poate instala un turn pentru 2.000 USD, care este egal cu prețul hardware-ului computerului. Companiile mobile fac, de asemenea, echipamentele necesare mai accesibile oferind consumatorilor femtocelule (o stație celulară de mică putere și miniaturală concepută pentru a deservi o zonă mică - un birou sau un apartament) în încercarea de a extinde acoperirea mobilă. Femtocelulele precum 3G MicroCell ale AT&T sunt și mai puțin costisitoare. De exemplu, hardware-ul AT&T costă doar 150 USD.

Pentru a efectua atacul, Weinmann instalează un transceiver fals, care este utilizat pentru a trimite coduri rău intenționate folosind un semnal radio către dispozitivul țintă. Codul exploatează o vulnerabilitate găsită în stivele de telefoane GSM / 3GPP de bază. Weinmann spune că organizații precum Asociația GSM și Institutul European de Standarde în Telecomunicații nici măcar nu au luat în considerare acest tip de atac.